reverse-有意思的题目

前言

第一道题是 某高校第五届“安洵杯”上的题

还是《偷》的别人原题, 什么成分 不说了

但是我没看出来 还卡了很久

看来还是做的少了

还有 是今年主办方 确实有点拉

期待最后一天的发挥

(今天是比赛第二天 话说平台为啥还没有维护好)

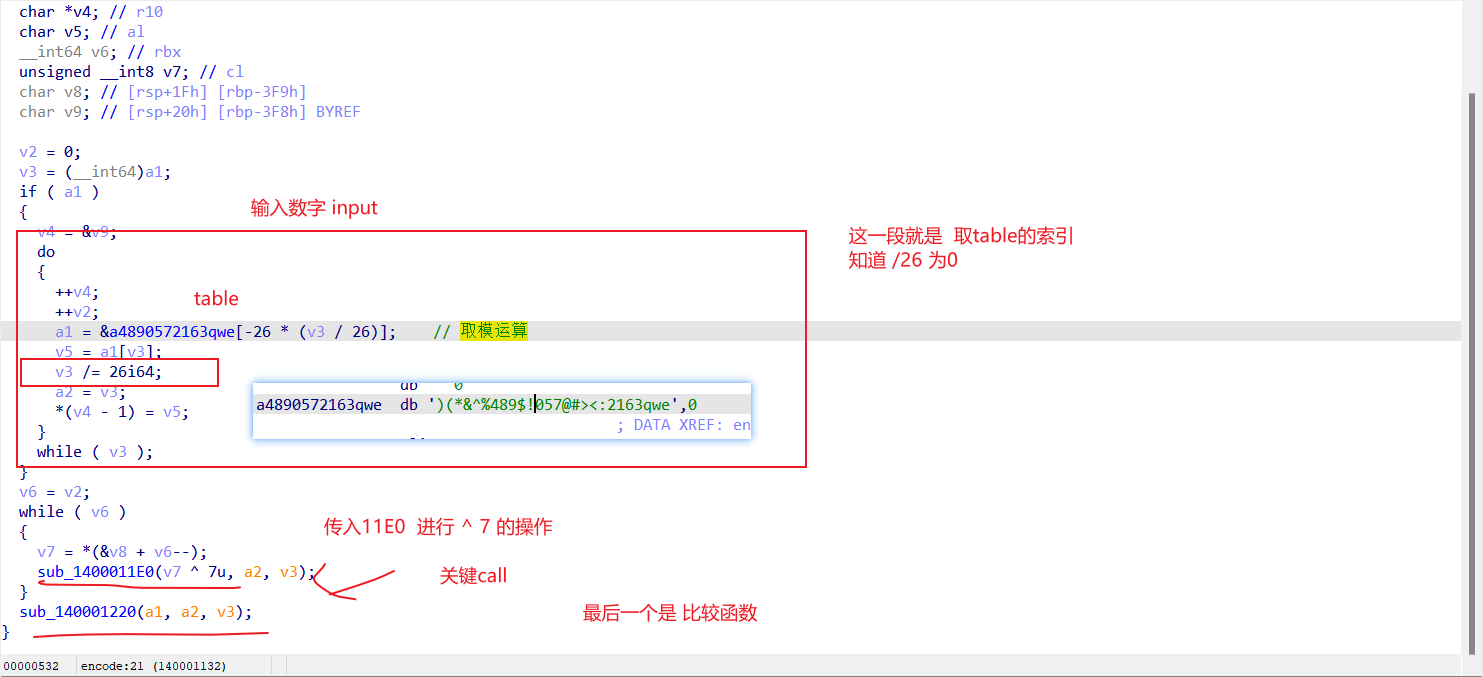

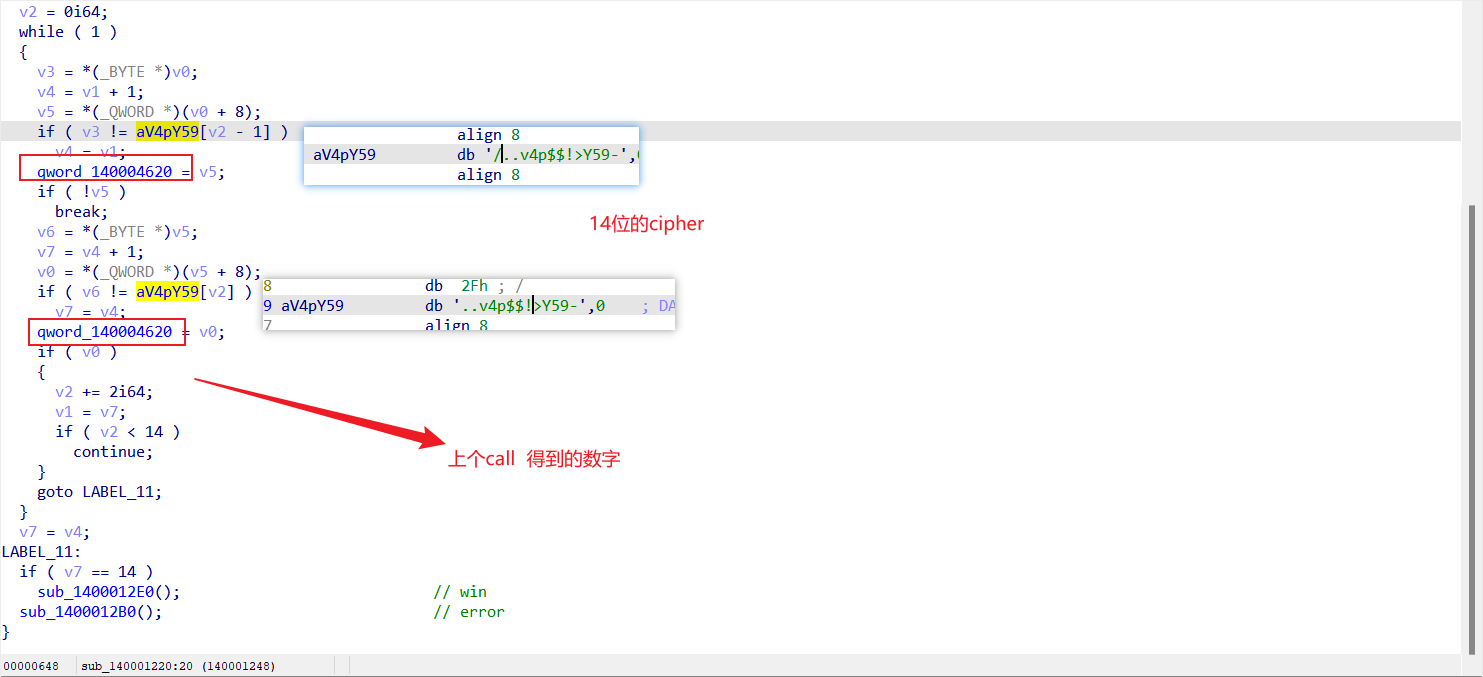

ctfshow - re4(有意思的模运算)

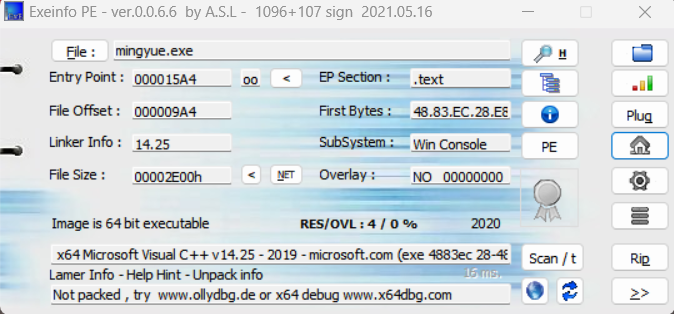

查壳 运行

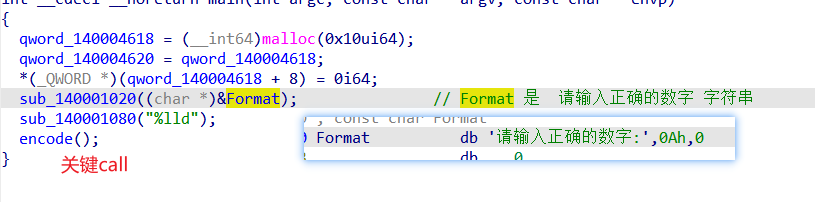

了解了 拖入ida64分析

(md 想试试angr 结果win还不会搞)

嘎

都注释好了 自行观看吧

贴exp

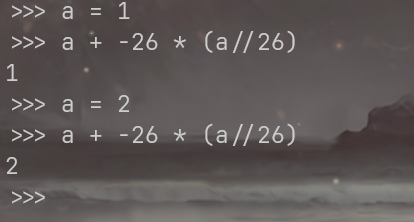

1 | # -26 * (i /26) 就是 % 26 |

然后说一下 卡住我的地方 就是那个取模的那

实验

1 | a = 1 |

第五届安洵杯 第二天上的题

re4

查字符串 出了

010 查 flag同样出

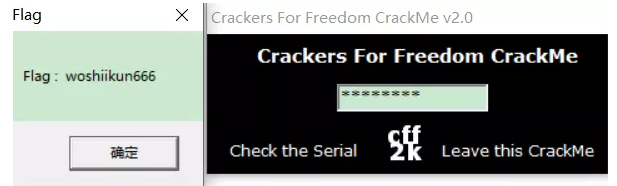

还有ida动调出个序列号

iKunLove

运行一样出flag

flag{woshiikun666}

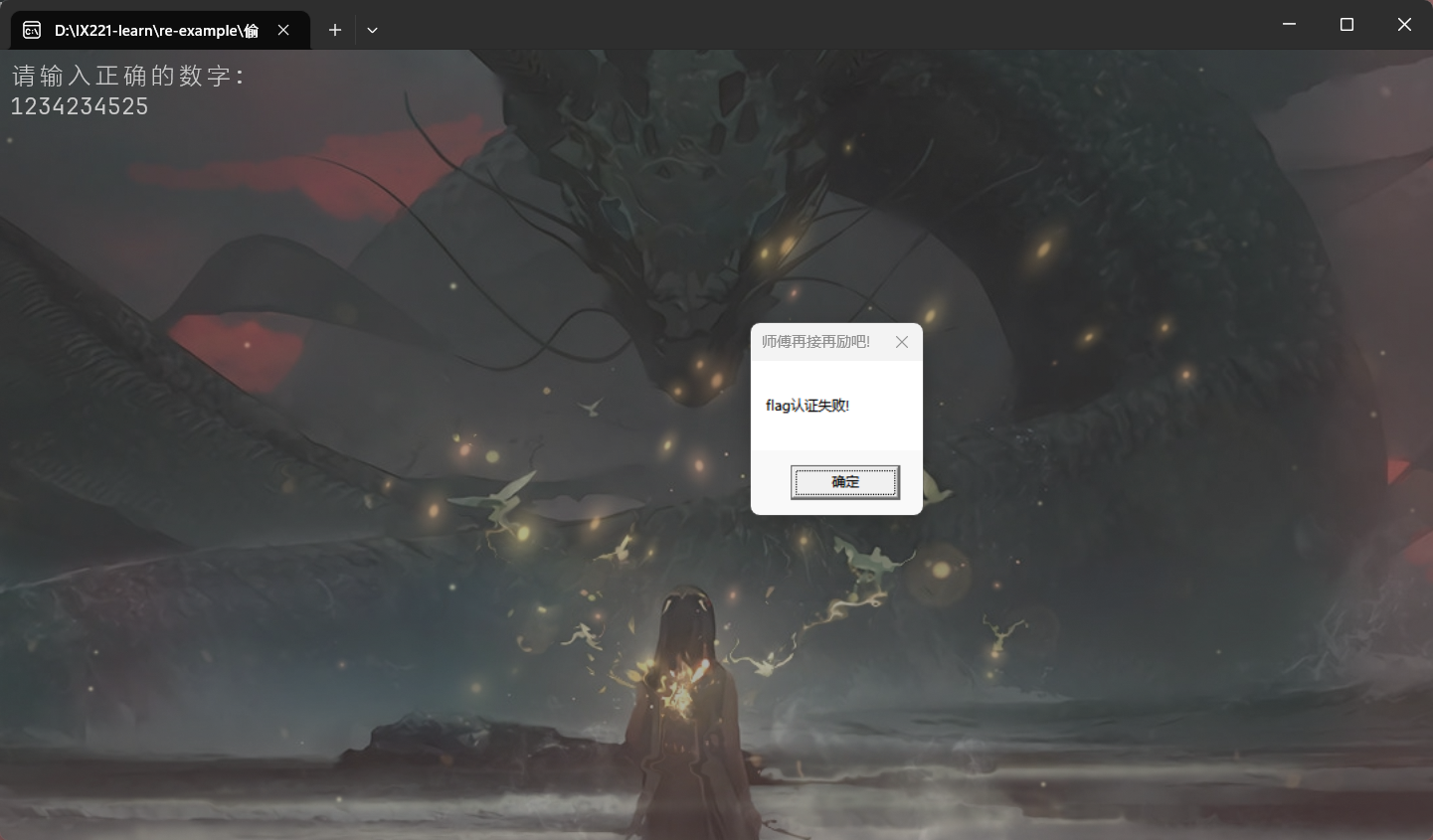

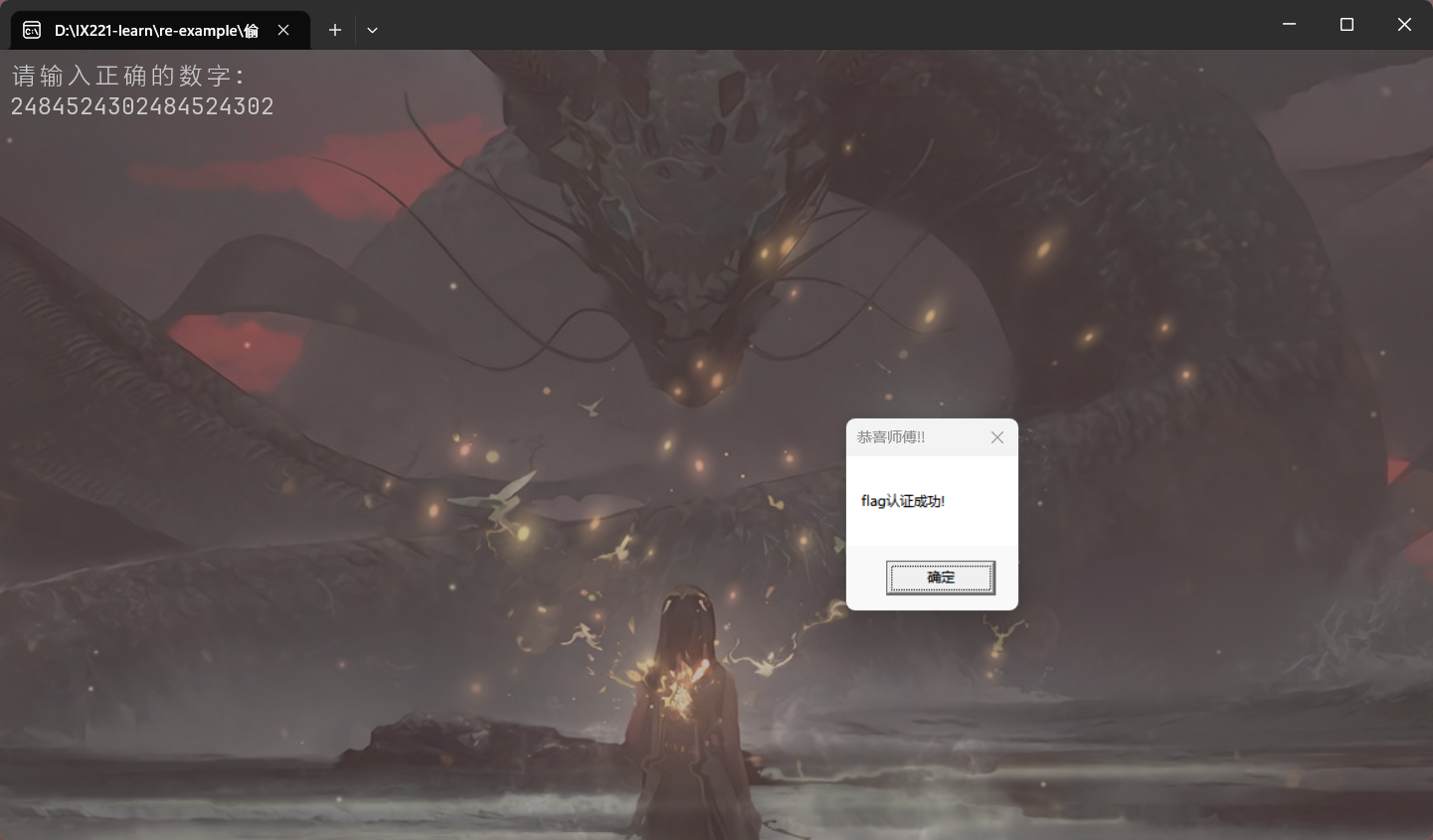

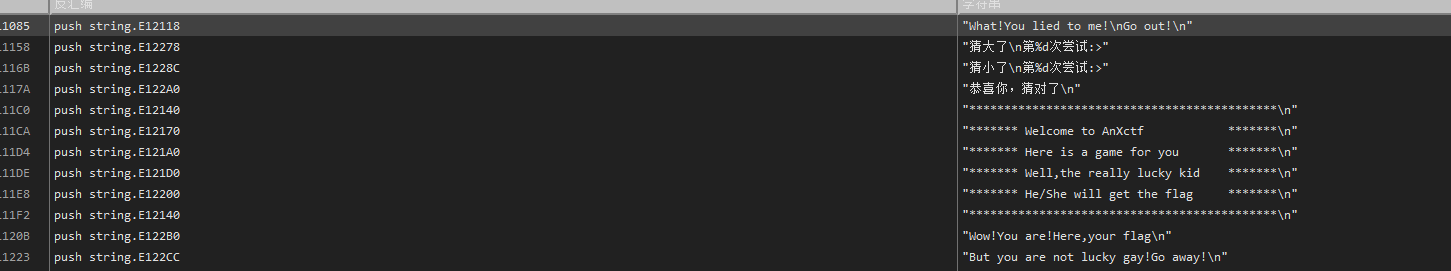

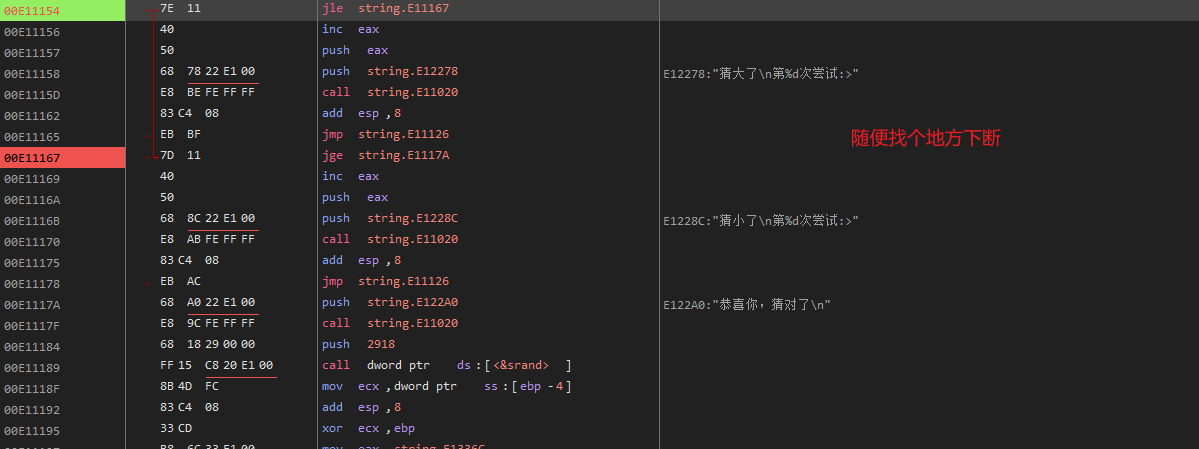

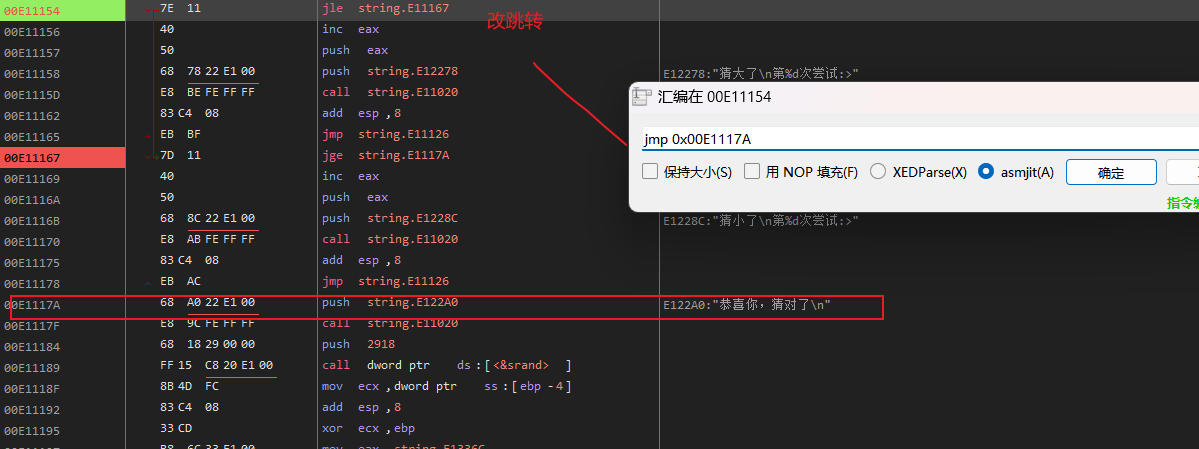

猜数字

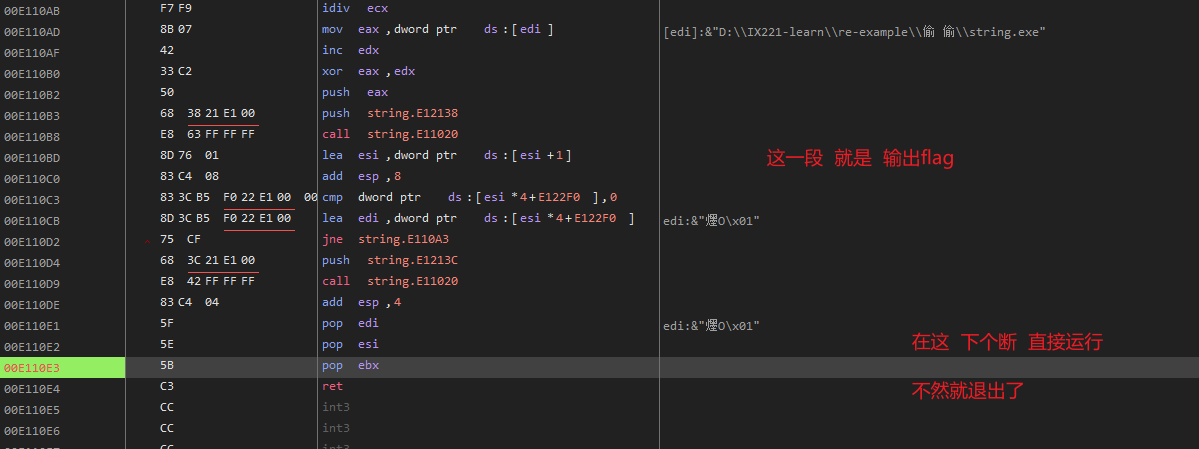

动调 暴破 改跳转

出了

flag{1uck_g4y_n0t_n55d_x0r}

具体一点

动调

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 摘星阁!